Flowmon ADS

網路異常偵測系統

Flowmon ADS 搭載智慧偵測引擎,利用行為分析演算法偵測隱藏在網路流量中的異常情況,以揭露惡意行為、針對任務關鍵性應用程式的攻擊、資料外洩和入侵指標。

Flowmon ADS 優點

填補缺口

邊界保護與端點保護之間。

揭露入侵

勒索軟體、惡意軟體、內部和未知威脅等。

使用機器學習

利用智慧技術偵測他人遺漏的威脅。

主要功能

在入侵的每一個階段都具有優勢

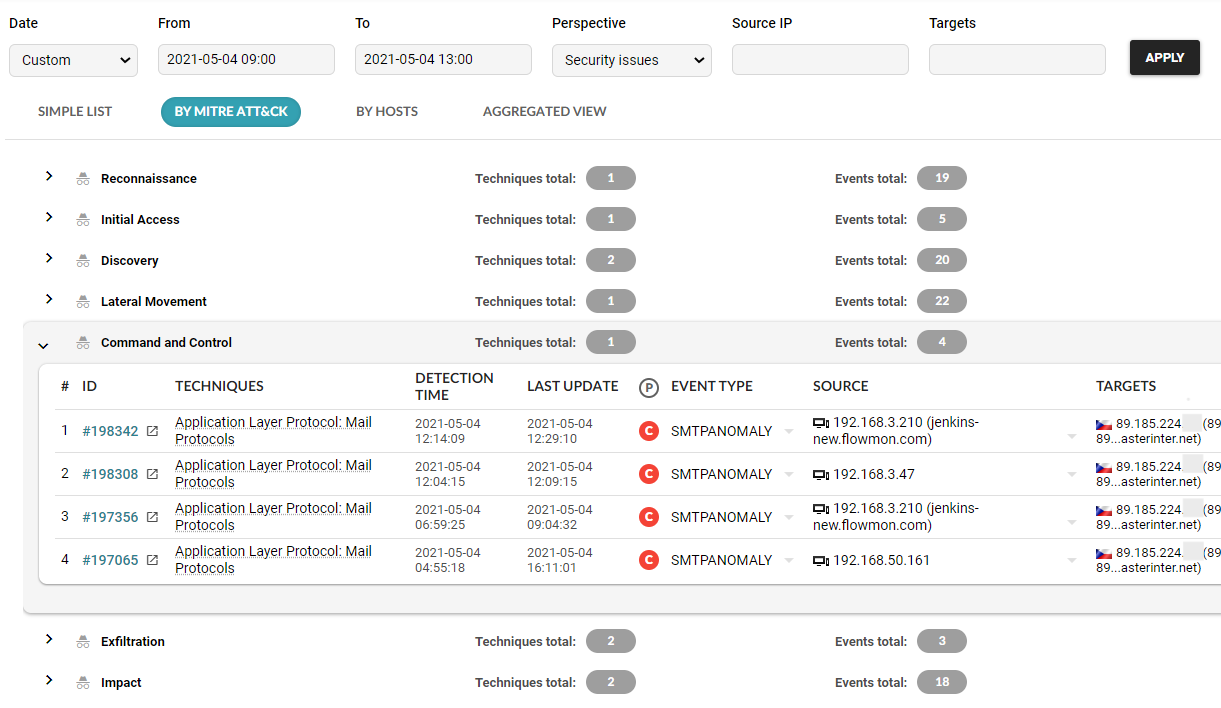

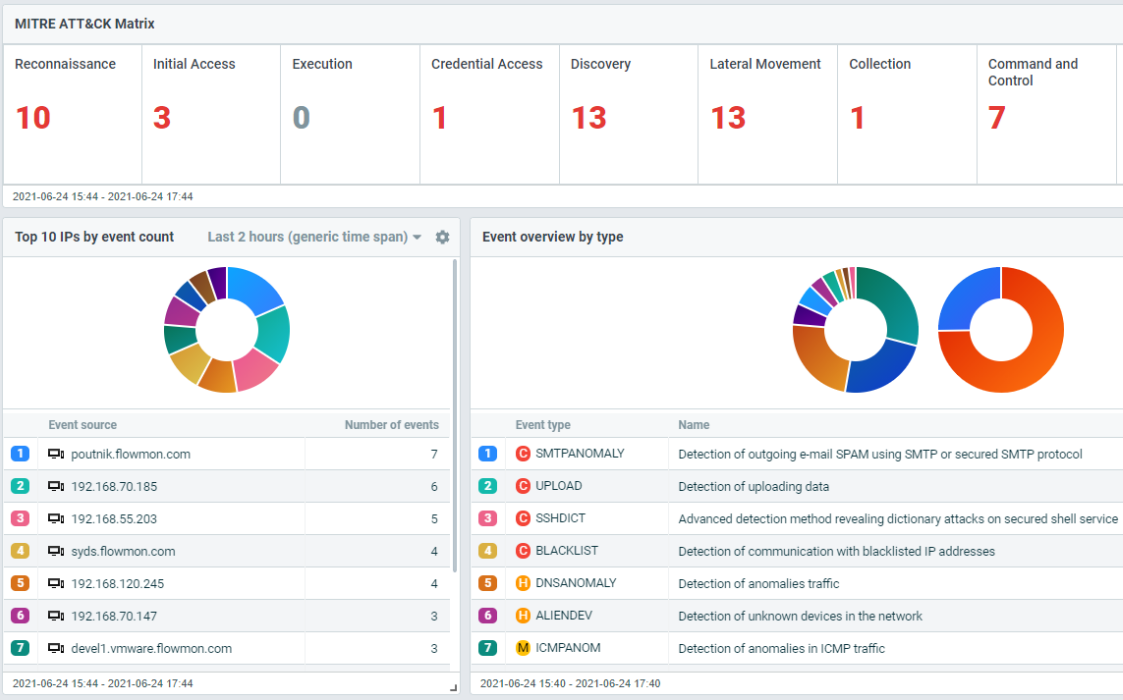

Flowmon ADS 可以為資安矩陣 (請參閱 SOC 可視性鐵三角) 增加以網路為中心的防禦層,以偵測最輕微的網路異常,進而指出邊界和端點安全解決方案無法偵測的未知和內部威脅活動。MITRE ATT&CK® 框架中的脈絡豐富事件視覺化,可以讓您持續掌握入侵的範圍、嚴重性和未來發展。

自動化偵測與回應 (NDR)

利用 40 多種以 AI 為基礎的方法和 200 多種演算法,及早、即時和自動地偵測威脅。揭露未知威脅、惡意軟體、勒索軟體、Windows DNS SIGRed 漏洞、特洛伊木馬攻擊或隱藏在加密流量中的威脅。ADS 可以與網路存取控制、身份驗證、防火牆和其他工具集成,以實現即時事件自動回應。

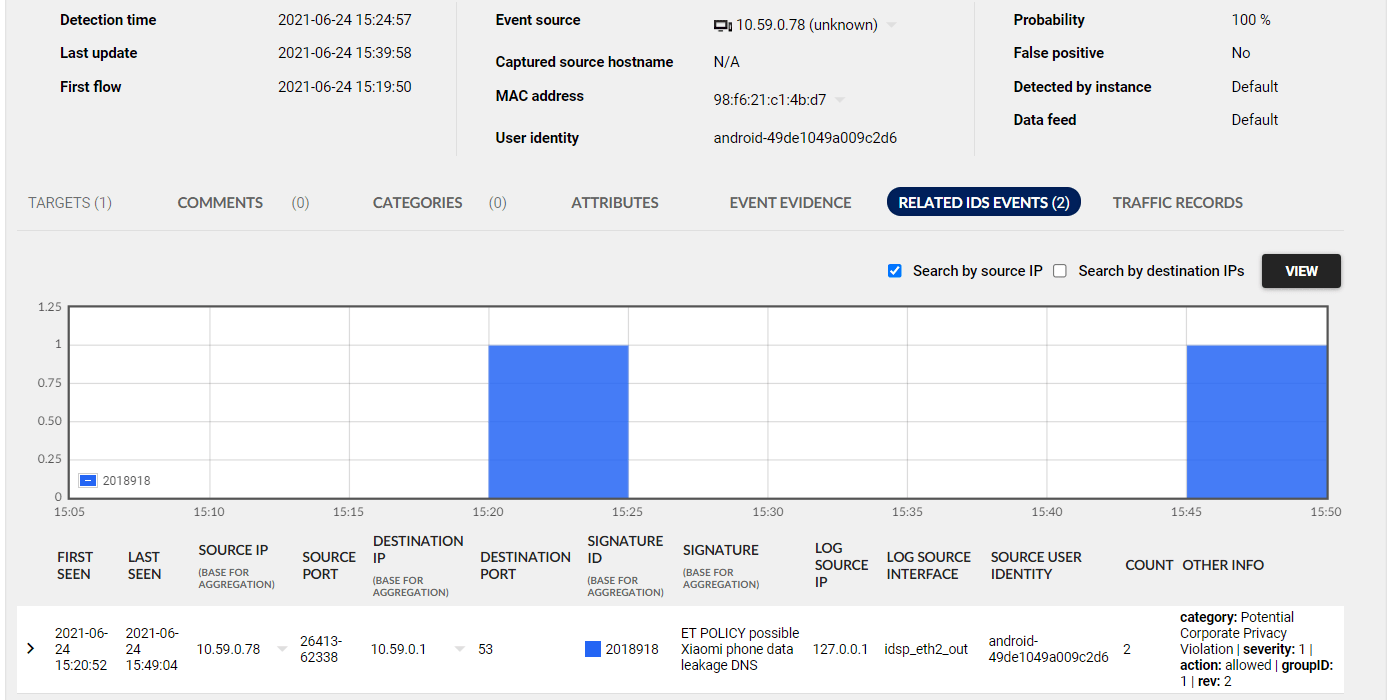

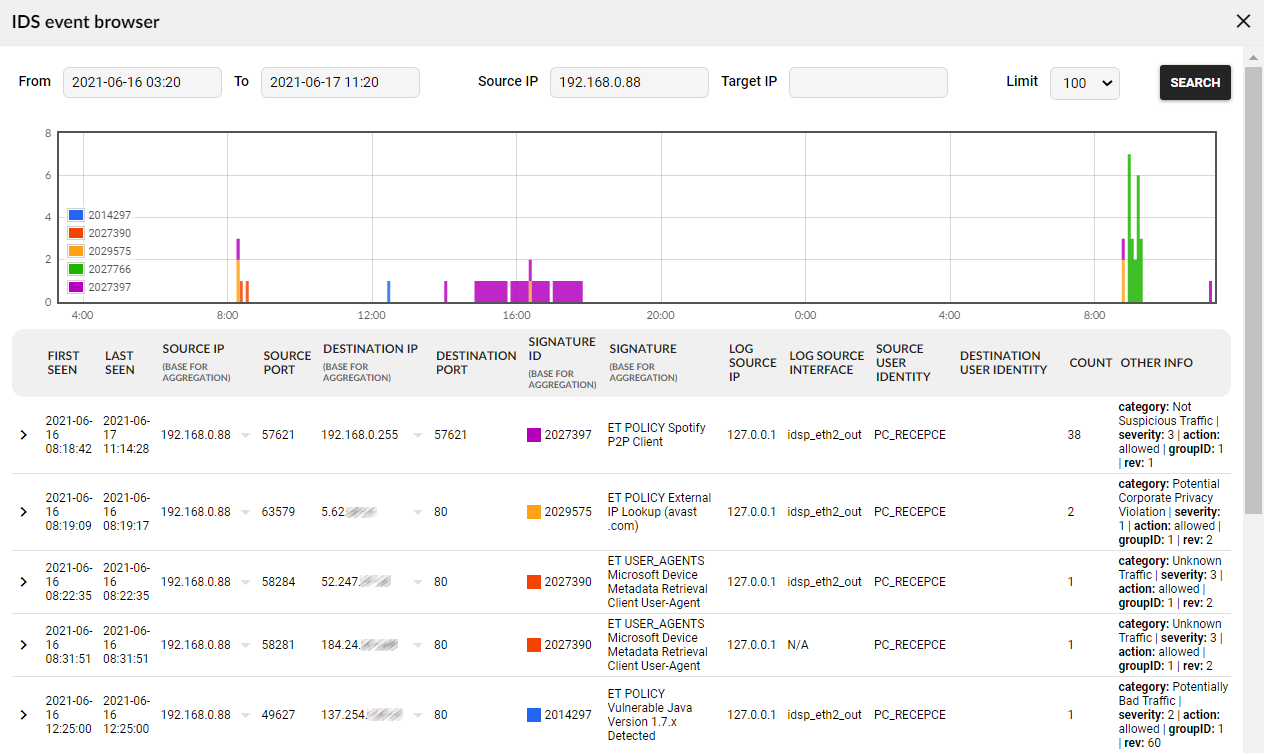

利用搭載 Suricata 的 Flowmon IDS Probe

Flowmon ADS 包含從搭載 Suricata 之 Flowmon IDS Probe 接收事件的內建 IDS 收集器,並允許系統結合無簽章和有簽章兩種方法的優點,以涵蓋更多攻擊向量。

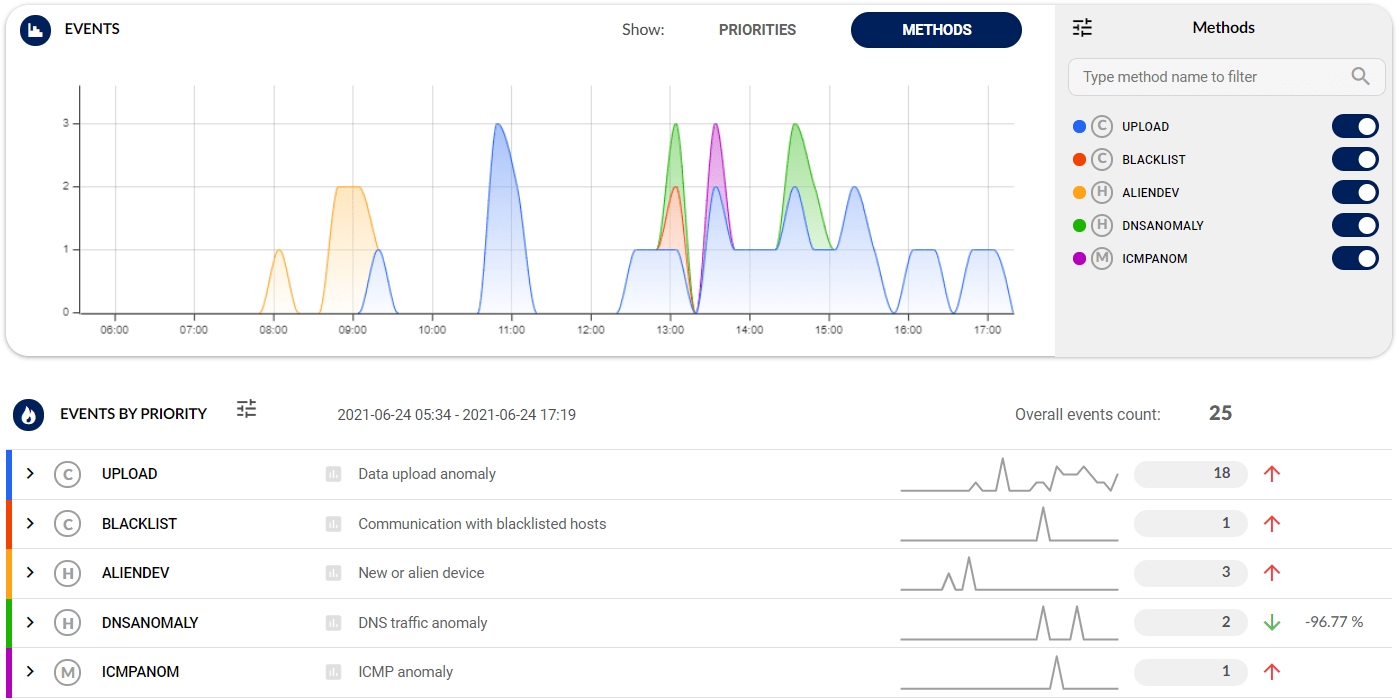

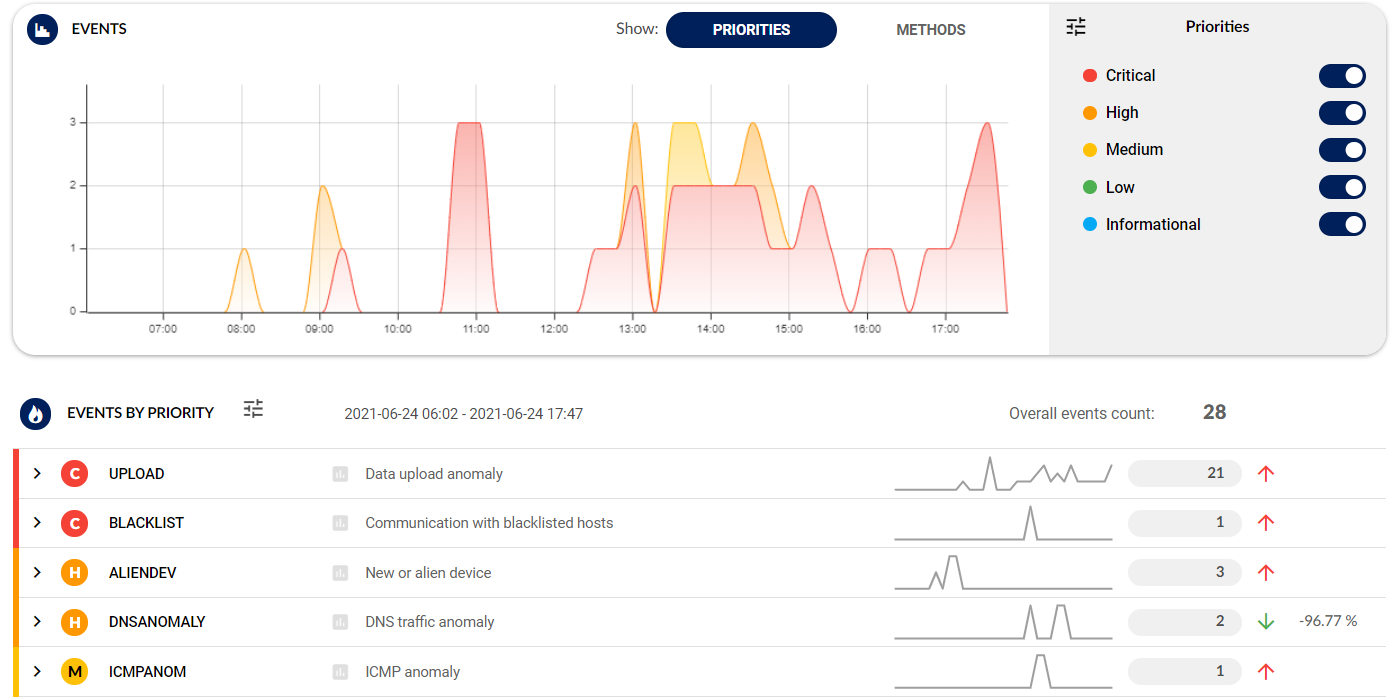

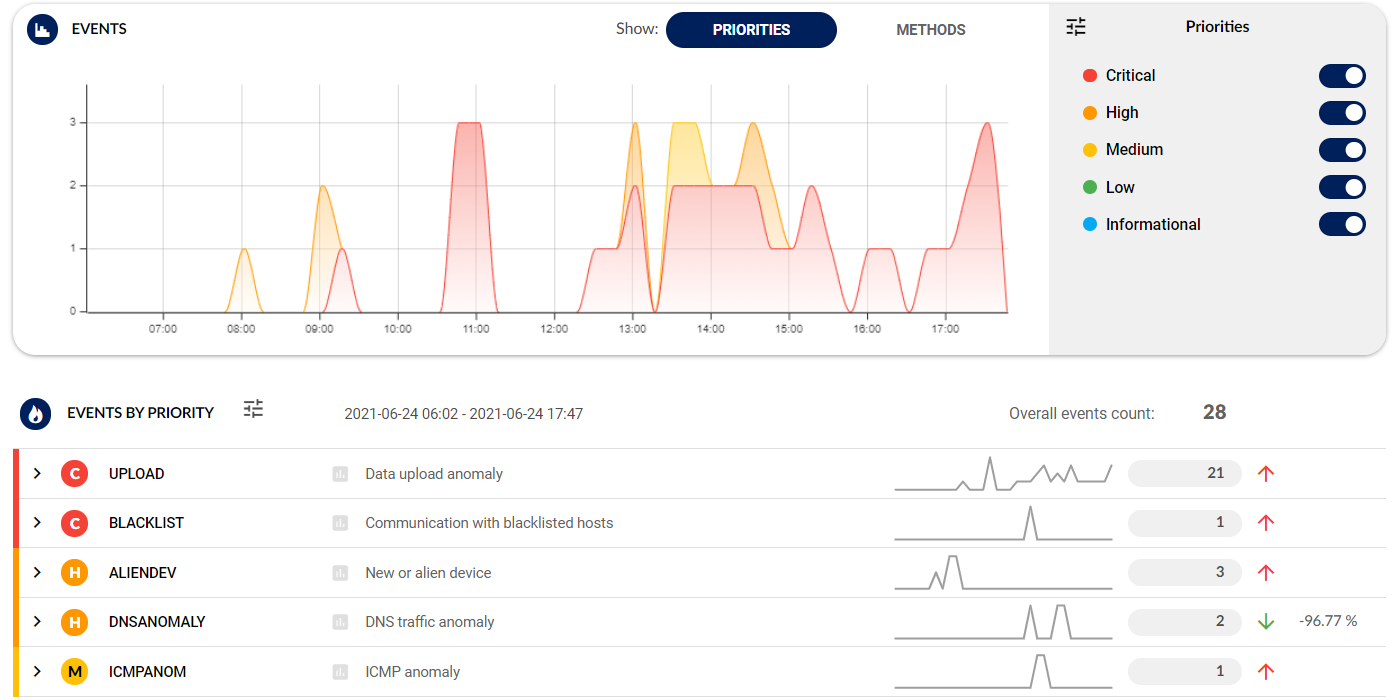

減少誤報和保持警覺

僅聚焦於相關問題。ADS 可以區分為異常與正常流量,且僅會在真正發生危險時發出警報。偵測到的資安事件會依據嚴重性排名,而解決方案的內建專業知識可以提升情境覺察,並加快分類和回應的速度。

Flowmon ADS 功能

配置精靈

系統具備適用於各種網路類型的預先定義配置,且會在使用簡易精靈進行初始配置之後自動調整設定。之後,透過管理誤報,將偵測到之事件的相關性最大化。

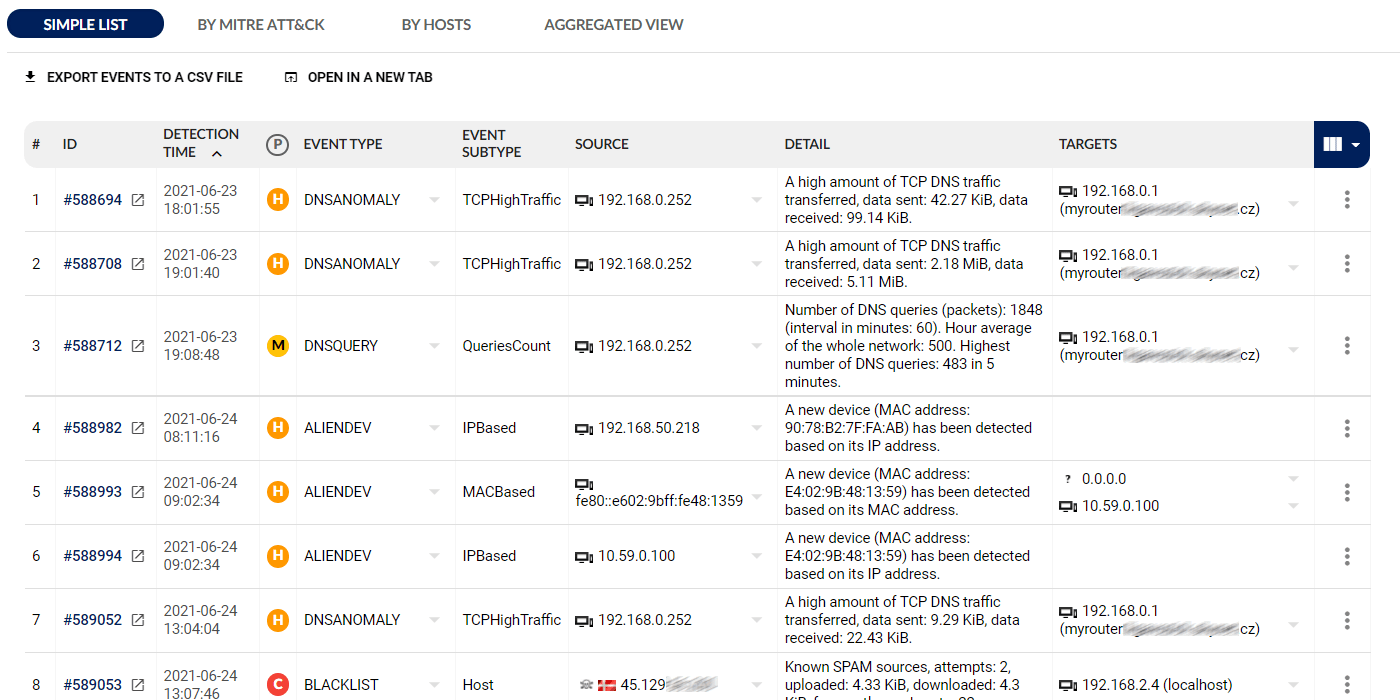

攻擊證據和分析

瞭解每一個可疑事件的複雜性。透過脈絡豐富證據、視覺化、用於鑑識的網路資料或完整封包軌跡,可以迅速採取果斷的行動。

優先順序和報告

使用開箱即用的優先順序,或在全域、群組或使用者層級套用本身的嚴重性規則。根據安全性、網路、IT 服務台或管理者等關注重點建立自訂儀表板。

進階行動觸發

透過與網路或驗證工具的指令碼整合,自動應對攻擊。在偵測到事件時,Flowmon 可以透過 pxGrid 連線至 Cisco ISE,並隔離惡意 IP 位址。

攻擊記錄自動化

在偵測到事件時,自動觸發完整封包擷取。因為滾動式記憶體緩衝區,使記錄的封包軌跡涵蓋了網路資料,甚至是攻擊開始之前的資料。使用篩選器僅會儲存特定的攻擊通訊。

使用者定義的方法

靈活地建立自訂偵測方法。注意針對用戶端網路環境或原則之惡意、非必要或其他的關注流量。僅需要使用類似 SQL 的語法建立規則即可。

行為模式

偵測使用者、裝置和伺服器的不當使用和可疑行為。瞭解 DNS、DHCP、ICMP、SMTP 等協定,可以揭露資料竊取、偵察、橫向移動及其他非必要的活動。

「Flowmon 是複雜系統的組成部分,可以從合作夥伴機構收集網路資料,並偵測流量異常,讓我們可以從全域安全性觀點加強各組織的攔截能力。」

Stanislav Barta

NTA 部門主管

整合

Flowmon 是日誌管理、SIEM、巨量資料平台、事件處理或回應工具的關鍵資訊來源。您可以透過系統紀錄、SNMP、電子郵件、REST API 或自訂指令碼進行整合。

網路遙測

利用現有的基礎架構做為感測器,從網路裝置及其他資料來源 (例如負載平衡器、公用雲端平台、防火牆、虛擬化平台、封包代理程式) 產生 NetFlow、IPFIX、sFlow、jFlow 或 NetStream。

記錄和報告

為紀錄管理或 SIEM 系統提供包含脈絡豐富之系統紀錄或 SNMP 訊息的全面性記錄,可以最大化 IT 環境的可視性,或自動將事件記錄至票證工具中。

MISP

利用社群威脅情報及使用 6,000 多名 MISP 參與者共用的入侵指標偵測威脅。

使用者身分

收集身份驗證系統的日誌資料,在 Flowmon 中賦予關聯性,以查看參與攻擊的使用者或主機名稱。支援任何具有系統紀錄功能的驗證服務或供應商,包括 Cisco ISE 和 AD/LDAP。

攻擊封鎖和應對

將 Flowmon 與防火牆、SDN 控制器、網路存取控制技術或事件應對技術進行整合,將對資安事件的反應完全自動化,或自行編寫在發生資安事件時觸發的緩解方案。